No dia 19 de agosto, um assunto apareceu em todos os canais de notícias: Cibersegurança. O caso citado foi o da varejista Renner que, atacada por um ransomware, ficou inoperante por 3 dias até recuperar o controle sobre dados sensíveis dos consumidores, informação privilegiada e seus sistemas de atuação.

Digitalização Crescente e Falhas de Segurança

Diante de um cenário onde apenas 32% das empresas possuem um setor treinado e especializado em segurança de dados, o Brasil teve uma crescente digitalização forçada por parte majoritária das empresas que tinham planos de continuar na ativa durante a pandemia de Covid-19 — O que colocou o país no topo do ranking de vítimas de ataques cibernéticos, segundo dados divulgados pela Fortinet no primeiro trimestre de 2021.

Ter uma vida digital tornou-se fundamental para o crescimento dos negócios e, se você acha que a Renner está vulnerável apenas por estar em um país terceiro-mundista, está redondamente enganado. Somente neste ano, empresas como JBS e Colonial Pipeline (gigantes multinacionais), também foram alvo de ataques do gênero.

Estratégias precisarão ser criadas levando em consideração o treinamento e conscientização durante as ameaças, além de medidas preventivas levadas à risca e planos de ação para crises digitais, como as explicadas acima. Proteção e integridade dos dados são demandas consideradas obrigatórias nesse contexto.

Soluções Infomach – PENTEST e Análise de Vulnerabilidade

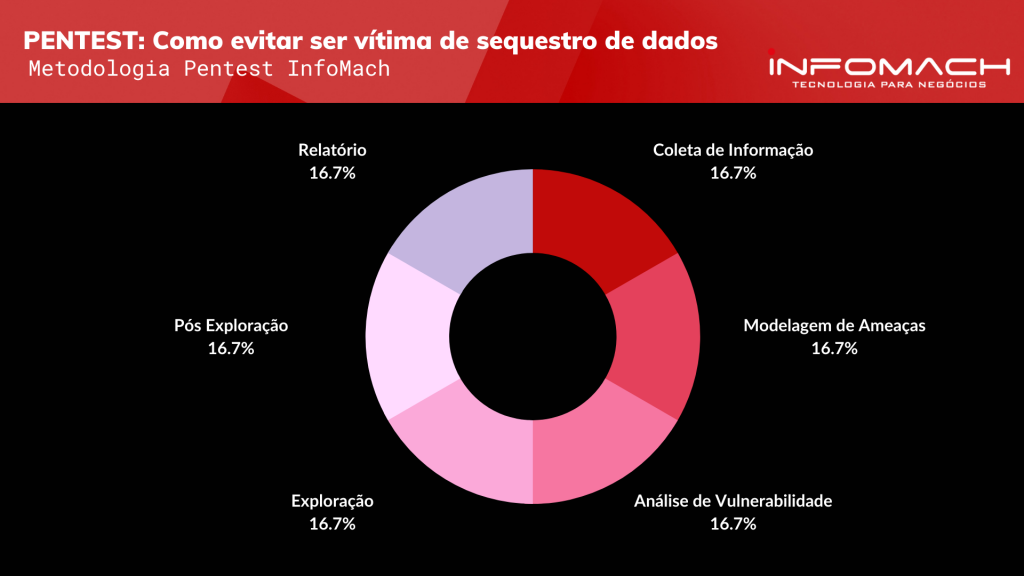

Visando driblar os riscos da digitalização em massa de negócios e processos, duas ferramentas se destacaram na importância de seus papéis: o PENTEST e Análise de Vulnerabilidade.

É preciso identificar falhas na infraestrutura e sistemas de TI, para garantir não só a segurança, como a conformidade com a LGPD (Lei Geral de Proteção de Dados) a fim de evitar possíveis atritos legais. Se você ainda não conhece estes serviços, vamos esclarecer para você as principais diferenças e benefícios:

O que é Análise de Vulnerabilidade?

Conhecemos a análise de vulnerabilidade como uma prática de defesa, ou seja, é realizada pelos chamados Blue Teams, que tem por missão identificar falhas geradoras de risco para a segurança da empresa. Os Blue Teams pensam e mapeiam todos os caminhos pelos quais um criminal hacker (também conhecido como cracker) pode invadir ou afetar os dados do seu servidor.

Após coletar as informações, a equipe faz uso de uma série de técnicas e ferramentas — como documentações listando os níveis de ameaça e possível rotas de acesso — para entender as respectivas correções a serem feitas e estruturar um planejamento para fazê-lo. No geral, este processo é feito em empresas com recorrência trimestral ou semestral.

Benefícios da verificação de vulnerabilidade:

As principais tarefas da análise de vulnerabilidade são:

- Identificar vulnerabilidades conhecidas

- Identificar configurações incorretas

- Testar passivamente os controles de segurança

- Identificar a falta de controles de segurança

Benefícios adicionais:

Resultados rápidos:

O principal benefício das ferramentas de varredura de vulnerabilidade é que elas geram resultados rápidos.

Repetível:

Uma varredura de vulnerabilidade automatizada pode ser repetida, e você pode decidir quando e por quanto tempo realizar a varredura.

Fácil de usar:

A maioria das ferramentas de varredura de vulnerabilidades vem com uma interface amigável. No entanto, um especialista em segurança ainda é necessário para ler os resultados obtidos por meio dessas ferramentas.

Monitoramento constante:

O software de varredura de vulnerabilidades pode ser usado efetivamente para monitoramento constante.

Limitações:

Não localizar todas as vulnerabilidades:

Uma ferramenta de varredura de vulnerabilidade pode não detectar algumas ameaças. Por exemplo, ela pode não detectar a ameaça desconhecida em seu banco de dados. Às vezes, a vulnerabilidade é muito complexa para ser detectada por uma ferramenta automatizada.

Dar uma falsa sensação de segurança

Se você tem uma grande infraestrutura de TI, muitos servidores e sistemas, pode ser difícil entender o impacto das vulnerabilidades detectadas pelo scanner. Consequentemente, você acaba com um falso positivo. Se você não é um profissional de segurança cibernética, seria demorado e opressor detectar essas coisas.

Vulnerabilidades pouco claras

Se uma vulnerabilidade for detectada, às vezes é desafiador examinar seu impacto nas operações de negócios. Uma ferramenta automatizada não irá ensiná-lo sobre isso, enquanto um administrador de sistema provavelmente estará mais preocupado com a parte técnica da vulnerabilidade.

Nestes casos vem o PENTEST, para colocar em teste todas estas vulnerabilidades, e detectar quais são exploráveis, e quais não foram detectadas. Focando de fato nos pontos de alto risco.

Ajudando as empresas para tomar as decisões certas na mitigação das ameaças.

O que é PENTEST (Penetration Test)?

Reconhecido como teste de penetração ou invasão, o PENTEST busca ver com os olhos do inimigo e é uma prática de simulação de ataque.

Dessa vez, serão realizados por nossos Red Teams, profissionais especializados como Ethical Hackers (ou White Hats) que tentarão a todo custo ultrapassar os obstáculos em busca das brechas que estarão sendo corrigidas pelos Blue Teams. Seu foco é sempre alcançar um objetivo específico.

Resumidamente, o PENTEST estabelece um alvo e tenta atingi-lo de alguma forma: seja um servidor a ser invadido ou uma aplicação a ser tirada do ar, por exemplo. Os testes normalmente são realizados de maneira anual.

Vantagens do Pentest:

Identificar e priorizar riscos

A execução de testes de penetração regulares permite que sua organização avalie a segurança da rede interna e externa de aplicativos web, e serviços expostos. Também ajuda a entender quais controles de segurança são necessários para ter o nível de segurança de que sua organização precisa para proteger suas pessoas e ativos. A priorização desses riscos dá às organizações a vantagem de antecipar os riscos e evitar a ocorrência de ataques mal-intencionados em potencial.

Impedir que hackers se infiltrem em seus sistemas

Os testes de penetração são muito parecidos com a prática de um hacker da vida real.

A realização de testes de penetração regulares permite que você seja proativo em sua abordagem do mundo real de avaliação da segurança de sua infraestrutura de TI. O processo detecta brechas em sua segurança, dando a você a chance de corrigir quaisquer deficiências antes que ocorra um ataque real.

Amadurecer seu ambiente

Continuar a amadurecer a postura de segurança no ambiente de sua organização é uma ótima maneira de manter uma vantagem competitiva em relação a outras organizações em seu setor. Isso não apenas demonstra a seus clientes que a segurança das informações e conformidade são fundamentais para sua organização, mas também que você está continuamente empenhado em buscar a segurança ideal.

Evitar vazamento de dados importantes

A recuperação das consequências de uma violação de dados é, sem dúvida, cara.

Multas legais, Processo de remediação, perda de vendas e clientes desestimulados podem custar às organizações muito dinheiro. Os testes de penetração programados regularmente são uma maneira proativa de ficar em cima da sua segurança e podem ajudar a prevenir a perda financeira de uma violação, protegendo ao mesmo tempo sua marca e reputação.

Cumprir as Normas e Regulamentações da Indústria

Os testes de penetração ajudam a atender às obrigações de conformidade e segurança exigidas pelos padrões e regulamentos do setor, como PCI, HIPAA, FISMA e ISO 27001. A realização desses testes regularmente ajuda a demonstrar a devida diligência e sua dedicação à segurança da informação, ao mesmo tempo ajudando para evitar pesadas multas que podem ser associadas ao não cumprimento.

Fale com um especialista

Quer entender mais sobre como aprimorar a segurança da sua empresa? Na Infomach garantimos uma consultoria para entender o cenário vigente da sua empresa e adequá-lo em nossas propostas! Faça o teste.