As arquiteturas de segurança de rede atuais foram projetadas com o data center como o ponto focal para as necessidades de acesso. A digitalização dos negócios, as mudanças causadas pela pandemia, impulsionaram novas arquiteturas de TI, como computação em nuvem, trabalho remoto e hibrido, que, por sua vez, inverteram as coisas, hoje quase sempre temos mais usuários, dispositivos, sistemas e dados fora de uma empresa do que dentro, e neste contexto dinâmico dos negócios e acessos que o ZTNA pode ser muito útil.

Zero Trust Network Access (ZTNA) é um elemento novo que compõe uma estratégia de Zero Trust Security, impondo políticas granulares, adaptativas e sensíveis ao contexto para fornecer acesso Zero Trust seguro e contínuo a aplicativos privados hospedados em nuvens e data centers corporativos, de qualquer local e dispositivo remoto. Esse contexto pode ser uma combinação de identidade do usuário, localização do usuário ou serviço, hora do dia, tipo de serviço e postura de segurança do dispositivo.

O Zero Trust Network, ou acesso à rede de confiança zero (ZTNA) se concentra no controle de acesso aos aplicativos. ZTNA estende os princípios de Zero Trust Access (ZTA) para verificar usuários e dispositivos antes que eles acessem o aplicativo. Isso permite validar que eles atendem à política de segurança da empresa para acessar a aplicação.

Na avaliação da identidade do usuário, identidade do dispositivo e outros fatores contextuais, o ZTNA permite o acesso de “privilégio mínimo” a aplicativos específicos, e não toda a rede subjacente a qualquer usuário com chaves de login válidas, reduzindo a superfície de ataque e evitando o movimento lateral de ameaças de contas ou dispositivos comprometidos.

ZTNA baseia-se no conceito de “Zero Trust”, que afirma que as organizações não devem confiar em nenhuma entidade, seja dentro ou fora dos perímetros de segurança, e em vez disso, devem verificar cada usuário ou dispositivo antes de conceder-lhes acesso a recursos confidenciais, garantindo a segurança dos dados e integridade.

A ZTNA é um passo importante em direção ao Secure Access Service Edge (SASE) , transformando o conceito de um perímetro de segurança de data centers corporativos estáticos para um perímetro mais dinâmico, baseado em políticas e entregue na nuvem, para dar suporte aos requisitos de acesso dos colaboradores remotos e híbridos.

3 casos de uso comuns de ZTNA

- Protegendo o acesso remoto a aplicativos privados

À medida que as organizações movem seus aplicativos essenciais para os negócios em vários ambientes de nuvem para colaboração perfeita, elas são especificamente desafiadas a monitorar cada dispositivo de conexão para proteger o acesso aos aplicativos e impedir a exfiltração de dados. Os ZTNAs permitem o acesso adaptável e com reconhecimento de contexto a aplicativos privados de qualquer local e dispositivo. O acesso aos aplicativos é negado por padrão, a menos que seja explicitamente permitido. O contexto para acesso ao aplicativo pode incluir identidade do usuário, tipo de dispositivo, localização do usuário, postura de segurança do dispositivo, etc. - Substituindo conexões VPN e MPLS

Arquiteturas VPN são lentas e contraproducentes em implantações que priorizam a nuvem. Proteger o acesso de todos os usuários remotos por meio de VPNs com uso intensivo de software e hardware pode aumentar os custos financeiros e exigir maior maior largura de banda. O Zero Trust Network Access fornece acesso rápido e direto à aos sistemas corporativos em nuvem, reduzindo a complexidade, o custo e a latência da rede, enquanto melhora significativamente o desempenho, facilitando implantações de trabalho remoto e híbrido. - Limitando o acesso do usuário

A abordagem de segurança ampla e baseada no perímetro das soluções de segurança tradicionais permite acesso total à rede para qualquer usuário com chaves de login válidas, expondo recursos corporativos confidenciais a contas comprometidas e ameaças internas. Os hackers que obtêm acesso a toda a rede subjacente podem se mover livremente pelos sistemas internos sem serem detectados. A ZTNA implementa o acesso controlado com privilégios mínimos, restringindo o acesso do usuário a aplicativos específicos estritamente com base na “necessidade de saber”. Todas as solicitações de conexão são verificadas antes de conceder acesso aos recursos internos.

Benefícios do ZTNA

Microssegmentação das redes

O ZTNA permite que as organizações criem perímetros definidos por software e dividam a rede corporativa em vários microssegmentos, evitando o movimento lateral de ameaças e reduzindo a superfície de ataque em caso de violação.

Tornar os aplicativos invisíveis na internet

O ZTNA cria uma darknet virtual que impede a descoberta de aplicativos na Internet pública, protegendo as organizações contra a exposição de dados baseados na Internet, malware e ataques DDoS.

Proteger o acesso a aplicativos legados

O ZTNA pode estender seus benefícios para aplicativos legados hospedados em data centers privados, permitindo acesso seguro e oferecendo o mesmo nível de vantagens de segurança que os aplicativos da web.

Melhorar a experiência do usuário

O ZTNA permite acesso seguro, rápido, ininterrupto, direto à nuvem, proporcionando uma experiência consistente para usuários remotos que acessam aplicativos SaaS corporativos.

Qual é a diferença entre VPN e ZTNA?

Acesso em nível de rede vs acesso em nível de aplicativo: VPNs permitem acesso total à rede privada para qualquer usuário com chaves de login válidas. O Zero Trust Network Access restringe o acesso do usuário a aplicativos específicos, limitando a exposição de dados e o movimento lateral de ameaças em caso de qualquer ataque cibernético.

Visibilidade profunda da atividade do usuário: VPNs não têm controles no nível do aplicativo e não têm visibilidade das ações do usuário quando ele está dentro da rede privada. Os ZTNAs registram todas as ações do usuário e fornecem visibilidade e monitoramento mais profundos do comportamento e dos riscos do usuário para impor controles informados e centrados nos dados para proteger o conteúdo sensível nos aplicativos. Os logs podem ser alimentados para ferramentas SIEM para visibilidade centralizada e em tempo real da atividade e ameaças do usuário. Os ZTNAs podem ser integrados à solução de segurança de endpoint para permitir acesso adaptável com base na avaliação contínua da postura de segurança do dispositivo.

Avaliação da postura do terminal: as conexões VPN não levam em consideração os riscos apresentados pelos dispositivos do usuário final. Um dispositivo comprometido ou infectado por malware pode se conectar facilmente ao servidor e obter acesso a recursos internos. Os ZTNAs realizam avaliações contínuas dos dispositivos de conexão, validando sua postura de segurança e permitem o acesso adaptável aos recursos com base na confiança do dispositivo exigida no momento. A conexão do dispositivo é encerrada imediatamente na detecção de riscos.

Experiência do usuário: as VPNs não foram projetadas para lidar com o cenário de força de trabalho cada vez mais distribuída. O backhaul de cada conexão de usuário por meio de hubs VPN centralizados cria problemas de largura de banda e desempenho, ao mesmo tempo que leva a uma experiência de usuário abaixo da média. Com o Zero Trust Network Access, os usuários podem estabelecer conexões diretas ao aplicativo, permitindo acesso rápido e seguro a recursos corporativos hospedados em ambientes IaaS ou centros de dados privados, enquanto facilita implementações de nuvem ágil e escalonável.

Economia de custos: ZTNA elimina a necessidade de adquirir o hardware VPN e gerenciar a configuração de infraestrutura complexa em cada data center. Além disso, os usuários remotos não precisam de um cliente VPN adicional que consuma muitos recursos para estabelecer uma conexão segura.

Como funciona o Zero Trust Network Access?

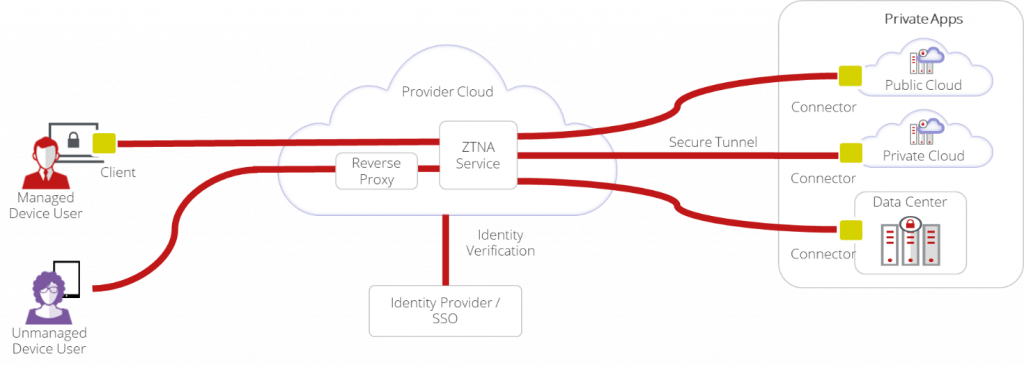

Um software conector é instalado na mesma rede do cliente que o aplicativo privado estabelece uma conexão de saída com o serviço Zero Trust Network Access (ou broker) hospedado na nuvem por meio de um túnel criptografado seguro. O serviço é o ponto de saída do tráfego privado para a rede do cliente e é responsável principalmente por:

- Verificar a conexão de usuários e autenticando suas identidades por meio de um provedor de identidade.

- Validar a postura de segurança dos dispositivos do usuário.

- Provisionar acesso a aplicativos específicos por meio do túnel seguro.

Por causa das conexões de saída ou “de dentro para fora” com o serviço ZTNA, as organizações não precisam abrir nenhuma porta de firewall de entrada para acesso de aplicativos, protegendo-os da exposição direta na Internet pública, protegendo-os de DDoS, malware e outros ataques online.

O ZTNA pode atender a dispositivos gerenciados e não gerenciados. Os dispositivos gerenciados seguem uma abordagem baseada no cliente, em que um cliente ou agente é instalado nos dispositivos. O cliente é responsável por buscar as informações do dispositivo e compartilhar os detalhes com o serviço ZTNA. A conexão é estabelecida com aplicativos de validação da identidade do usuário e postura de segurança do dispositivo.

Dispositivos não gerenciados seguem uma abordagem baseada em proxy reverso ou sem cliente. Os dispositivos se conectam ao serviço ZTNA por meio de sessões iniciadas pelo navegador para autenticação e acesso ao aplicativo. Embora isso o torne uma perspectiva atraente para usuários terceirizados, parceiros e funcionários que se conectam por meio de dispositivos pessoais ou BYO, as implantações de ZTNA sem cliente são limitadas a protocolos de aplicativos suportados pelos navegadores da web, como RDP, SSH, VNC e HTTP.

Fale sobre ZTNA e sobre a estratégia de segurança de sua empresa

Quer entender mais sobre como aprimorar a segurança da sua empresa? Na Infomach garantimos uma consultoria profissional e objetiva, focada em proteger seu negócio de ameaças digitais. Fale com um especialista

Procurar

Encontre o conteúdo que deseja

Newsletter

Assine nossa newsletter e receba diretamente em seu e-mail nossos informativos.Redes Sociais

Facebook Linkedin Instagram Youtube TwitterProcurar

Encontre o conteúdo que deseja